Uso Fundamental de tcpdump

Es importante conocer como se utiliza tcpdump para capturar paquetes desde una red. Tcpdump es una analizador de paquetes en linea de comandos, siendo libpcap una librería portable para la captura del tráfico de red. Imprimirá una descripción sobre el contenido de los paquetes sobre una interfaz de red. Lo mostrado será precedido por una marca de tiempo, impreso por defecto en horas minutos, segundos, y fracciones de segundos desde la media noche.

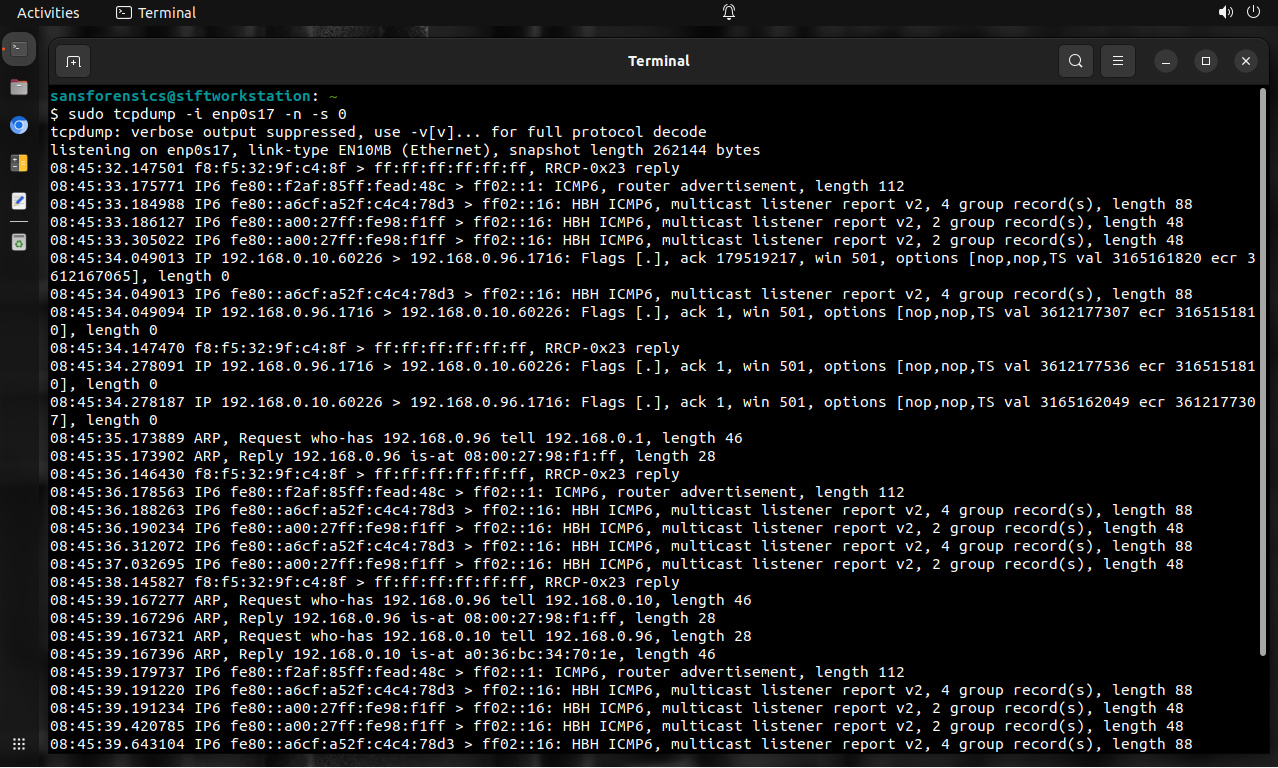

Se procede a ejecutar tcpdump.

$ sudo tcpdump -i enp0s17 -n -s -0

La opción “-n” no consulta DNS o nombres del protocolo. Esto es importante para minimizar la generación de tráfico de red y evitar problemas OPSEC.

La opción “-s 0” captura todos los bytes desde los paquetes. Anotar el “snaplen” por defecto difiere entre las versiones de tcpdump y las plataformas de sistemas operativos.

La opción “-i enp0s17” captura desde el dispositivo “enp0s17”.

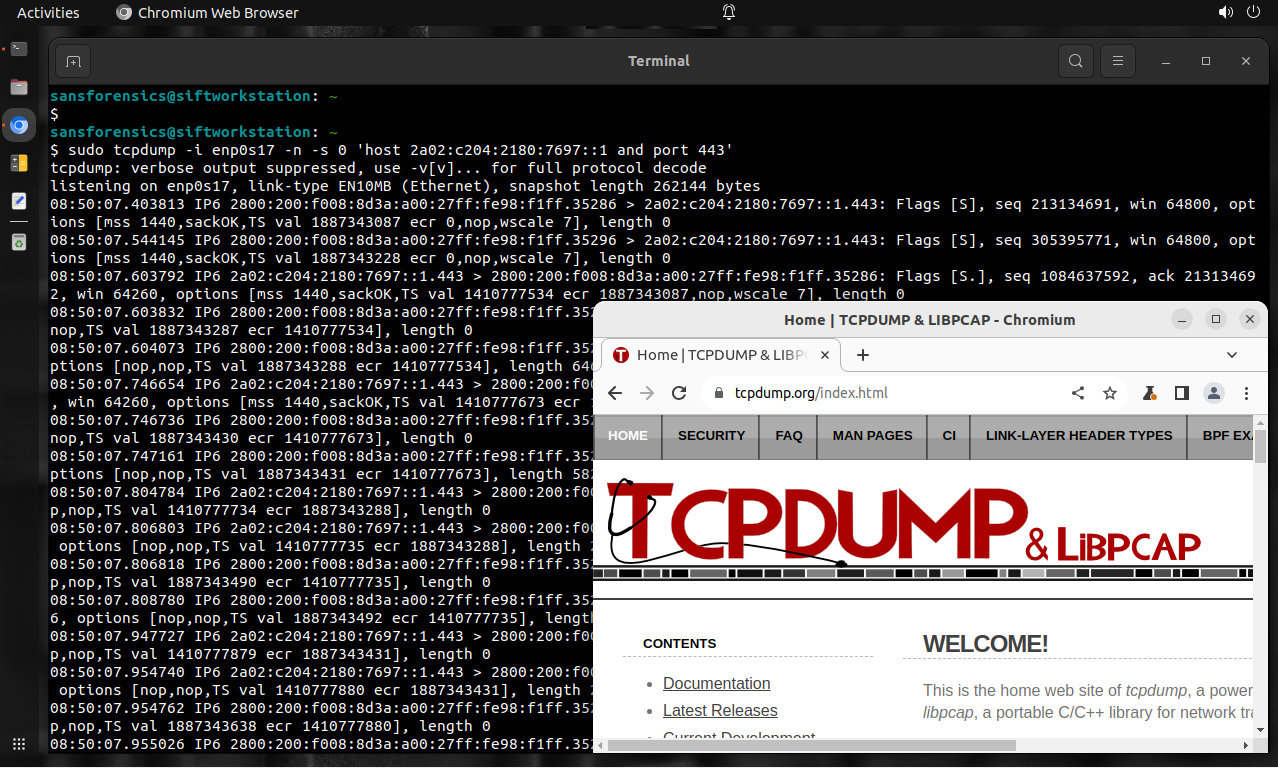

Nuevamente se ejecuta tcpdump aplicando un filtro.

$ sudo tcpdump -i enp0s17 -n -s -0 ‘host 2a02:c204:2180:7697::1 and port 443’

‘host 2a02:c204:2180:7697::1 and port 443’ tiene la sintaxis BPF para la especificación de la dirección del host en capa 3 y puerto en capa 4.

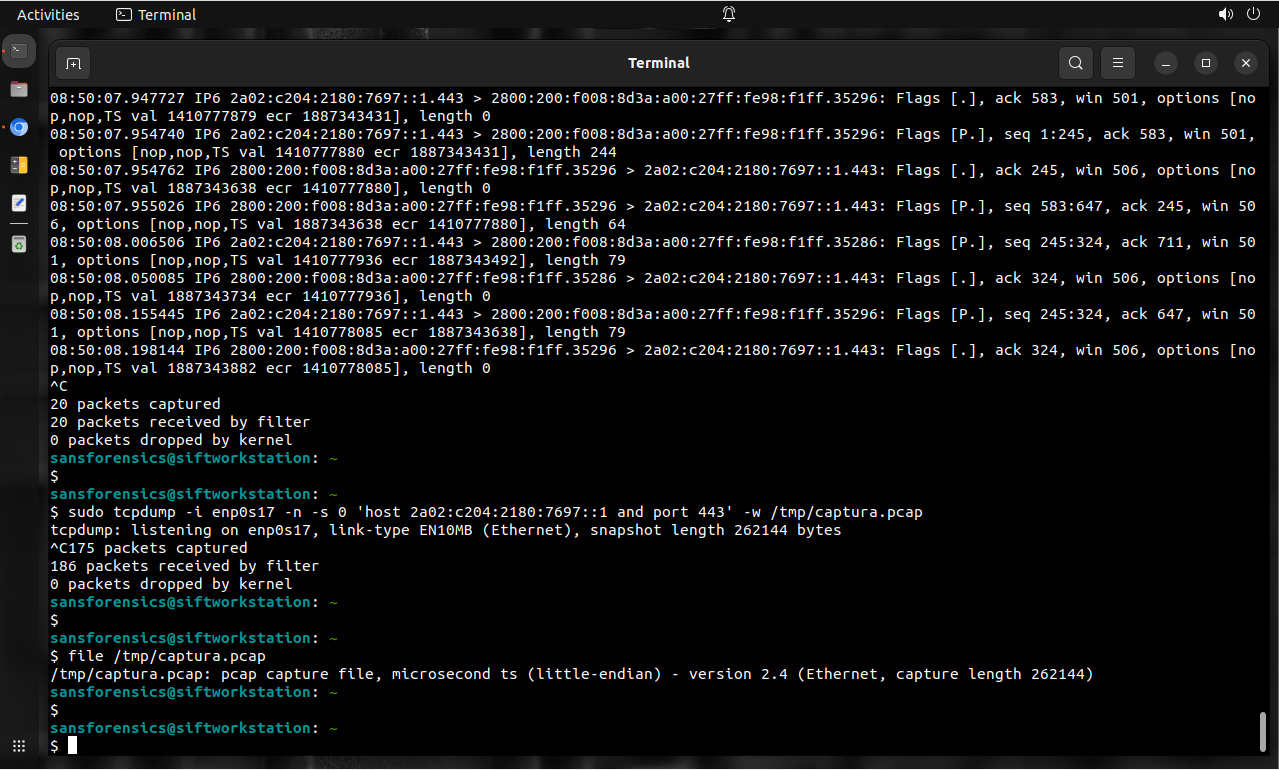

Para escribir los datos hacia un archivo local de nombre “captura.pcap”, en lugar de mostrar detalles en la terminar se utiliza la opción “-w”

$ sudo tcpdump -i enp0s17 -n -s -0 ‘host 2a02:c204:2180:7697::1 and port 443’ -w captura.pcap

Anotar aunque este comando especifica la longitud “snapshot” de cero, existen diversas situaciones en las cuales esto pueden conducir hacia una pérdida parcial o completa de algunos paquetes. El CPU y almacenamiento del sistema son los más grandes contribuyentes aquí. Una saturación en el CPU del sistema de captura simplemente descartará tráfico si no puede seguir el ritmo. De manera similar, si la escritura de paquetes es menor comparado con el dispositivo de almacenamiento, el tráfico de red podría exceder la velocidad a la cual los datos de red pueden ser escritos. Asegurarse de probar cualquier solución de captura, en lo referente a velocidad y escala antes de confiar en este para adquisiciones operacionales.

Recordar también para ejecutar tcpdump en modo promiscuo, se requiere privilegios de root o administrativos. El modo promiscuo permite el dispositivo interfaz de red adquirir paquetes no destinados hacia una de sus propias direcciones hardware.

Fuentes:

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

WhatsApp: https://wa.me/51949304030

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

Youtube: https://www.youtube.com/c/AlonsoCaballero

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/